Interesse am Studium?

IT-Sicherheit

Schwerpunkt im Studiengang Angewandte Informatik

Dieser Schwerpunkt passt zu dir

-

wenn du verstehen möchtest, wie Computersysteme funktionieren

-

wenn du eine Leidenschaft für Technologie hast

-

wenn du kreativ bist und gerne Probleme löst

-

wenn komplexe Systeme dich interessieren

-

und du gern nach ihren Schwachstellen suchst

Besonders bei uns

-

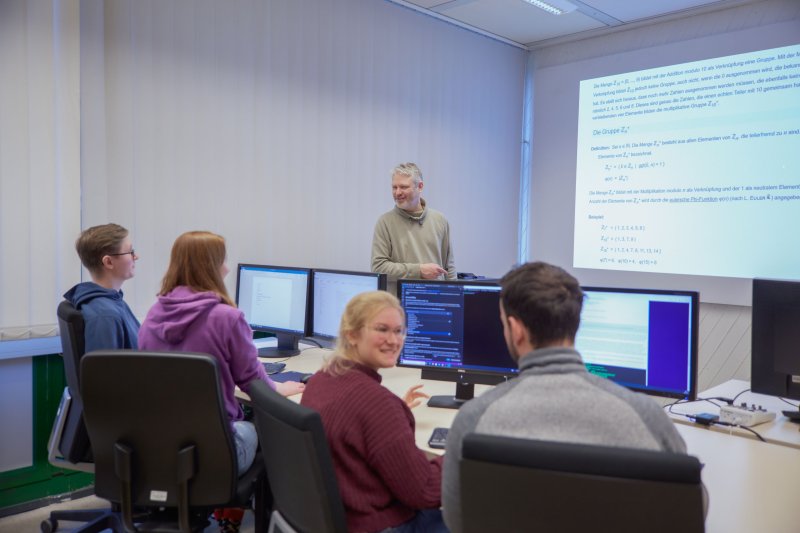

du lernst in kleinen Gruppen

-

und setzt die Theorie in Laboren gleich in die Praxis um

-

das Betreuungsverhältnis ist sehr gut, d.h. die Lehrenden sind für dich da

-

Flensburg hat viele IT-Start-ups, mit denen wir gut vernetzt sind

-

profitiere von der Expertise in den anderen Schwerpunkten: Mensch-Computer-Interaktion und Web- und Software-Technologien

Was ist das eigentlich, IT-Sicherheit?

Wir alle nutzen täglich Apps und Software. Cybersicherheit, Datenschutz und Datensicherheit sollten uns deswegen besonders wichtig sein. Für Entwickler*innen gehören sie zu den Hauptaufgaben. Um sichere Anwendungen zu entwickeln, sollte man die Techniken des Hackens kennen und wissen, wie Netzwerke ausspioniert werden und wie Angriffe aus dem Internet ablaufen.

Moderne Kryptografie kann mehr als geheime Botschaften zu übermitteln, sie macht elektronische Kommunikation sicher. Die Werkzeuge, die hierfür gebraucht werden, reichen von Verschlüsselung über elektronische Unterschriften hin zu Authentifizierung. Aktuelle Trends wie das Internet of Things und Blockchain können dabei genauso nützlich sein, wie das Einbeziehen von Security und Privacy-by-Design schon in der Entwicklung von Anwendungen zu nutzen.

Modulplan

Bilder aus dem Studiengang

- Bild

- Bild

- Bild

- Bild

Jobperspektiven

Mit deinem Abschluss in IT-Security findest du in vielen verschiedenen Branchen einen Job. Unsere ehemaligen Studierenden arbeiten zum Beispiel hier:

- Software- und Webentwicklung

- System-Administration

- App-Entwicklung

Mehr als die Hälfte unserer Absolventinnen und Absolventen haben ihre erste Arbeitsstelle schon während des Studiums gefunden. Und insgesamt 80% der Befragten hatten innerhalb der ersten drei Monate nach ihrem Studienabschluss ihren Arbeitsvertrag in den Händen. Auf den Arbeitsverträgen stehen z.B. diese Job-Titel:

- Informationssicherheitsanalystin

- Penetrationstester

- Sicherheitsberaterin

- Softwareentwickler mit Schwerpunkt IT-Sicherheit

- Kryptografin

Du kannst natürlich auch noch weiter studieren. Wir bieten Angewandte Informatik auch als weiterführenden Masterstudiengang an.

Aktuelle Themen rund um den Schwerpunkt

Cyberangriffe

Cyberangriffe gegen Unternehmen, Behörden oder Organisationen sind keine Ausnahme mehr. Sie finden im Grunde täglich statt. Um IT-Systeme und Daten, zum Teil persönliche und brisante, vor solchen Angriffen zu schützen, müssen IT-Abteilungen und -Sicherheitsbeauftragte die Methoden der Angreifer*innen kennen und ihre Anwendungen und Systeme dagegen schützen – jeden Tag aufs Neue.

Kryptowährung

Ohne entsprechende IT-Sicherheitsmaßnahmen wäre der Einsatz von Kryptowährungen undenkbar. Die Blockchain-Technologie, die hinter Kryptowährung steckt, muss sicher und verschlüsselt sein, damit die Transaktionen funktionieren können. Aber auch die Börsen, an den denen Kryptowährung gehandelt werden, müssen besonders vor Hacking und Datenverlust geschützt sein.

Ethical Hacking

Was ist der effektivste Schutz vor einem Hacking-Angriff? Systeme und Anwendungen von Hacker*innen auf Schwachstellen prüfen zu lassen! Das sogenannte ethische Hacken wird von Unternehmen beauftragt, die ihre IT-Infrastruktur und Daten schützen wollen und sie dafür von Profis mit den Methoden von Hacker*innen überprüfen lassen. So identifizierte Sicherheitslücken können dann geschlossen werden, bevor sie echte Probleme verursachen.